Cyberattaque ???????? | Sénégal : les accès présumés au Trésor Public seraient toujours actifs et revendus sur un forum cybercriminel

Le 8 mars 2026, un cybercriminel utilisant le pseudonyme w00l_ysh1 publiait sur un forum clandestin une annonce affirmant vendre des accès à la DGCPT (Direction Générale de la Comptabilité Publique et du Trésor) :

▫️ accès VPN

▫️ privilèges administrateur Windows Server

▫️ accès à des serveurs internes financiers

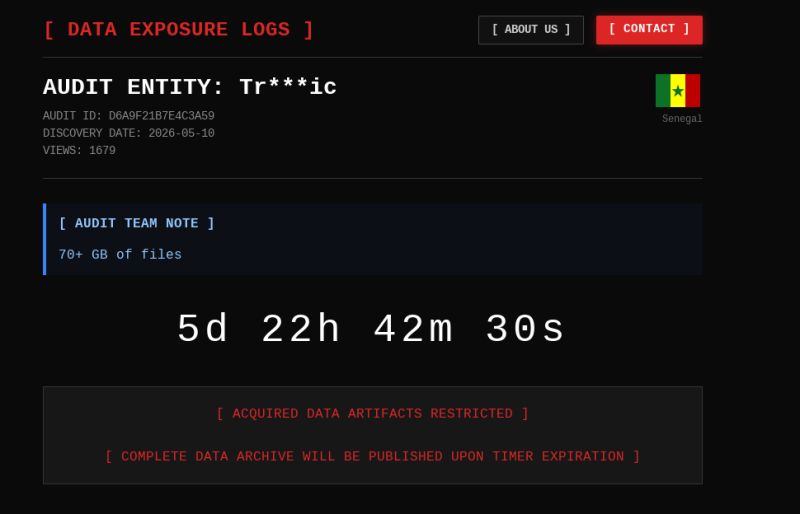

Deux mois plus tard, le 10 mai 2026, un groupe ransomware récemment apparu sous le nom “AuditTeam” revendique l’exfiltration de plus de 70 Go de données et affiche désormais cette cible sur son leak site.

Même si le nom complet de l’entité ciblée n’est pas encore publiquement affiché — ce qui semble correspondre au mode opératoire du groupe durant la phase de négociation — un compte à rebours avant divulgation publique des données est déjà actif et fixé à 5 jours.

Le point le plus préoccupant reste qu’hier encore, le même acteur affirmait continuer à revendre certains accès :

▪️ identifiants VPN : 500 $

▪️ accès administrateur sur 2 serveurs : 2 000 $

▪️ accès administrateur Domain Controller (+200 machines) : 15 000 $

avec possibilité de fournir des preuves d’accès.

Si ces éléments sont authentiques, cela change considérablement la lecture de l’incident.

Le scénario qui semble progressivement se dessiner ressemble davantage à :

accès initial compromis → revente → exfiltration → extorsion → revente continue des accès.

Et si l’accès Domain Controller évoqué est réel, alors le problème dépasse largement le cadre d’une simple fuite de données.

Cela pourrait signifier :

▪️ une compromission toujours active

▪️ des mécanismes de persistance déjà implantés

▪️ ou une revente multiple des accès à différents acteurs cybercriminels

À ce stade, rien ne permet encore de confirmer publiquement un lien direct entre w00l_ysh1 et AuditTeam.

Mais la chronologie observée et certains éléments techniques méritent clairement une attention particulière.

L’une des hypothèses les plus sérieuses dans ce type de scénario reste la présence de mécanismes de persistance au sein de l’infrastructure compromise.

Car même après un changement de mots de passe, certains accès peuvent demeurer actifs via :

▪️ comptes créés discrètement

▪️ privilèges délégués

▪️ tâches planifiées

▪️ backdoors

▪️ modifications Active Directory

▪️ ou authentifications persistantes

Un audit de grande ampleur devient alors indispensable :

▪️ révocation des sessions actives

▪️ rotation complète des accès sensibles

▪️ revue des comptes récemment créés

▪️ analyse des privilèges anormaux

▪️ chasse aux mécanismes de persistance

▪️ vérification complète des contrôleurs de domaine

Le risque dans ce genre d’affaire, ce n’est pas seulement ce qui a été volé.

C’est aussi de ne plus savoir qui possède encore les clés aujourd’hui.

« Quand la clé du village circule au marché, aucune porte ne reste vraiment fermée. »

La cybersécurité n’est ni une théorie ni une option.

Il faut agir avant qu’un accès initial compromis ne devienne une crise nationale.

« Lorsque nous alertons sur les fuites de données, c’est pour anticiper les futures attaques… et le scénario actuellement observé illustre parfaitement ce risque. »

#CyberSecurity #Cyberattaque #Sénégal #DGCPT #CyberDefense #ThreatIntel #rootSN

Cyber Threat Intelligence Consultant